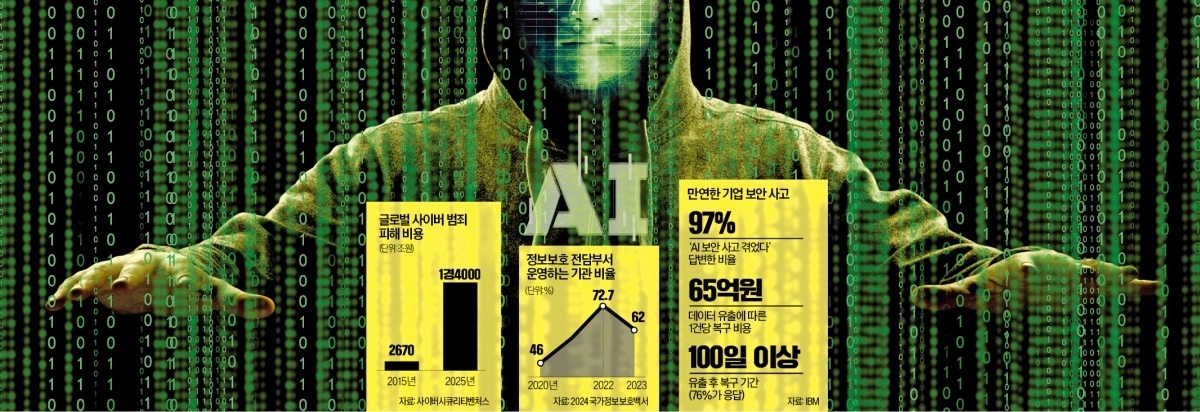

이날 안랩의 차세대 위협 인텔리전스 플랫폼 티아이피(TIP) 보고서에 따르면 지난해 한국 기업이 랜섬웨어 그룹의 공격을 받은 사례는 56건으로 전년(16건) 대비 3.5배에 달했다. 이 같은 추세는 IBM이 8월 내놓은 보고서에도 뚜렷하다. 지난해 1년간 AI 해킹을 경험한 적 있냐는 질문에 응답자의 97%가 ‘그렇다’고 답했다. 한국에서 최근 들어 보안 사고가 자주 발생하는 것과 관련해 정수환 과학기술정보통신부 산하 AI보안연구센터장은 “그동안 감춰져 있던 보안 구멍을 AI가 찾아낸 것일 뿐”이라고 지적했다.

공격자의 능력은 AI를 활용해 비약적으로 발전한 데 비해 방어 조직은 그 속도를 전혀 따라가지 못하고 있다는 얘기다. 정 센터장은 “해커는 보안 구멍 하나만 찾으면 되지만 방어하는 쪽에선 단 하나만 뚫려도 전체 사고로 이어진다”며 “대규모언어모델(LLM) 도입 이후 공격 난도가 급상승했지만 인력과 체계는 그대로”라고 말했다.

전문가들은 조만간 정부·기관을 대상으로 사이버 테러가 발생할 가능성이 높다고 우려했다. 올해 미국 국방고등연구계획국(DARPA) 주최 AI 보안대회 우승자인 윤인수 KAIST 전기 및 전자공학부 교수는 “AI 해커가 이미 인간 해커에 비견될 수준에 도달했다”며 “사이버 보안 취약점이 기하급수로 늘고 있다”고 지적했다.

정 센터장은 한국 특유의 망 분리 시스템이 공격 대상이 될 수 있다고 경고했다. 외부 인터넷망과 내부 업무망을 물리적으로 분리하는 기술이 오히려 독이 될 수 있다는 것이다. 예컨대 보안패치를 적용하려고 해도 최소 며칠이 걸릴 수밖에 없다. 이 정도 시간차는 AI 해커에게 최고의 먹잇감이다. 게다가 망 분리 환경에서는 AI 보안 솔루션을 도입하는 것이 사실상 불가능하다. 정 센터장은 “AI 시대에는 국정원을 포함한 그 어떤 조직이라도 보안 시스템을 제대로 갖추지 않고 망 분리만 믿고 있다가는 접점이 한번 뚫리는 순간 무방비로 당할 수밖에 없다”고 말했다.

쿠팡이 퇴사자에게 ‘공동현관 비밀번호’를 내주고도 5개월간 몰랐다는 것이나 KT가 범죄 도구로 악용된 무선 기지국 장비(펨토셀)를 정보보호·개인정보보호 관리체계(ISMS-P) 인증 대상에서 빼놓은 게 대표적인 사례다. KT는 중앙서버망만 점검했고, 무선 기지국은 관리 범위에서 제외했다.

세계 3대 해킹대회에서 모두 우승한 이종호 비바리퍼블리카(토스) 보안기술팀 리더는 “AI 시대에 서비스 아키텍처가 복잡해지면서 보안 리스크가 급격히 증가하고 있다”며 “AI 방어선을 다시 짜야 한다”고 경고했다. AI 스타트업 싱귤래러티 엔지니어인 국내 AI해킹 대회 1회 우승자 조규환 씨는 “AI 방어의 최종 목표는 사람이 실수할 수 있다는 것을 전제로 해야 한다”며 “실수가 나오더라도 이를 방어할 수 있는 시스템을 구축해야 한다”고 말했다.

이영애/강경주 기자 0ae@hankyung.com

관련뉴스