(서울=연합뉴스) 한혜원 기자 = 보안전문기업 이스트시큐리티는 북한 연계 해킹 조직이 국내 통역 분야 종사자 다수에게 해킹 이메일을 전송했다며 26일 주의를 당부했다.

이스트시큐리티에 따르면 이 이메일은 마치 국제행사의 동시통역을 의뢰하는 것처럼 조작됐다.

영어, 중국어, 러시아어에 능통한 통역사들이 위협 대상에 대거 포함됐다.

이메일을 살펴보면 공격자는 통역사에게 행사에 참여 가능한지를 묻고, 첨부된 문서 내용 중 어느 부분 통역을 맡을 수 있는지 답해 달라면서 첨부 파일을 클릭하도록 유도했다.

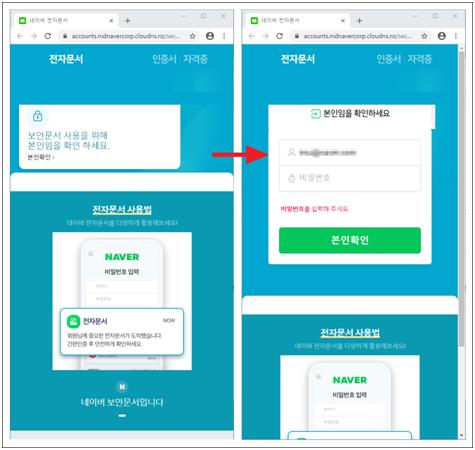

하지만 첨부 파일을 클릭하면 행사 문서가 아니라 중요한 전자문서 인증용 보안 화면처럼 꾸며진 웹사이트가 나타난다.

해킹 조직은 수신자가 이 사이트에 자신의 이메일 계정 비밀번호를 입력해야 전자문서를 볼 수 있는 것처럼 꾸몄다. 여기에 비밀번호를 입력하면 통역사 계정 정보가 유출된다.

공격자는 이 비밀번호가 입력되면 피해자에게 추가 이메일을 보내 "답이 늦어서 죄송하다", "코로나19 확진자 급증으로 행사가 미뤄졌다"는 식으로 대화를 마무리하는 치밀함까지 보였다고 이스트시큐리티는 설명했다.

이스트시큐리티가 공격에 쓰인 메일과 문서를 분석한 결과 기존 북한 연계 해킹 조직이 사용하던 매크로 코드와 감염 수법이 동일했다.

또 북한이 배후에 있는 것으로 의심되는 공격자가 과거부터 꾸준히 사용한 아이디 'zhaozhongcheng', 'Venus.H', 'Naeil_영문시작' 등이 이번에 모두 발견됐다.

문종현 이스트시큐리티 ESRC 센터장은 "이 메일은 북한 연계 위협 조직이 외교·안보·국방·통일 분야 국제 콘퍼런스나 정부 행사에 직접 참여하는 동시 통역사들의 이점을 노리고 주요 인물에 접근하려는 사전 초기 침투 과정일 수 있다"고 설명했다.

문 센터장은 "평소 보지 못했던 발신자나 뜬금없이 도착한 이메일은 항상 주의하는 것이 안전하다"고 당부했다.

hye1@yna.co.kr

(끝)

<저작권자(c) 연합뉴스, 무단 전재-재배포 금지>

관련뉴스