시큐리티대응센터 탐지…"문서파일 열면 '좀비PC' 위험"

(서울=연합뉴스) 최현석 기자 = 보안 전문기업 이스트시큐리티 산하 시큐리티대응센터(ESRC)는 4일 북한 신년사 평가 내용을 담은 지능형지속위협(APT) 유형의 악성코드가 발견됐다며 각별한 주의를 당부했다.

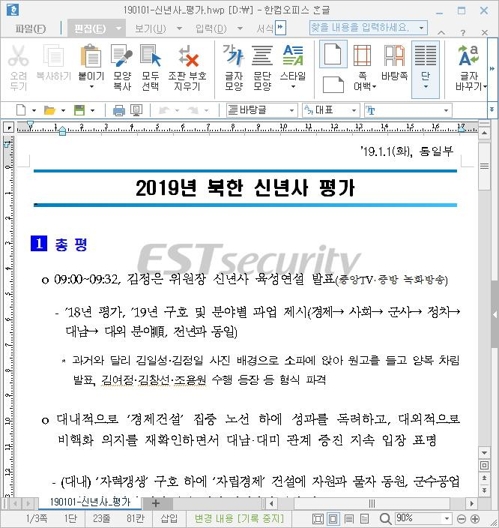

ESRC에 따르면 해당 악성코드는 지난 2일 오전 제작된 최신 악성코드로, 정부 기관의 공식 문건처럼 내용을 사칭하고 있다.

이번 공격은 ESRC가 올해 처음으로 포착한 북한 소행 추정 사이버 공격이다.

악성코드에 감염될 경우엔 공격자가 미리 설정해 둔 명령 제어(C2) 서버와 통신을 수행한 후 키보드 입력 내용 수집(키로깅) 등 개인정보 유출과 추가 악성코드 설치에 따른 원격제어 위협에 노출될 수 있다.

공격자가 악성코드에 감염된 사용자 PC로부터 정보를 수집하는 과정에서 포털 이메일 서비스를 경유지로 악용하면서 백신 등 보안 솔루션의 탐지를 우회하려는 시도도 하는 것으로 확인됐다.

2017년과 작년에도 유사한 APT 공격이 발견된 적 있다.

당시 발견된 공격은 HWP 문서파일의 보안 취약점을 활용했지만 이번에는 EXE 실행 파일 형태로 제작됐다. 파일 아이콘이 정상적인 HWP 문서파일로 보이게끔 위장하고 있는 점도 특징이다.

ESRC는 "작년 11월 공개한 '작전명 블랙 리무진'(Operation Black Limousine) 공격을 수행한 조직과 동일한 조직의 공격으로 확인됐다"며 이번 APT 공격을 '작전명 엔케이 뉴이어'(Operation NK New Year)로 명명했다.

ESRC는 최근 사회적으로 관심이 높은 내용이 담긴 이메일을 수신할 경우 열어보기 전 신뢰할만한 발신자가 보낸 메일인지 세심히 살펴볼 필요가 있다고 당부했다.

harrison@yna.co.kr

(끝)

<저작권자(c) 연합뉴스, 무단 전재-재배포 금지>

관련뉴스